Tu equipo de TI parchea el martes. El atacante ya entró el lunes.

El gerente de TI tenía la lista. 47 sistemas pendientes de actualización. Dos ingenieros disponibles. Un fin de semana para hacerlo todo. Anotó en su cuaderno cuáles eran «críticos», cuáles podían esperar, y confió en que su criterio era suficiente. Tres semanas después, los atacantes habían ingresado por una de las que «podían esperar».

Esta historia no es ficticia. Es el patrón que se repite silenciosamente en empresas de toda Latinoamérica.

El problema que nadie quiere ver en el balance

Muchas de las vulnerabilidades más explotadas en la región son antiguas: conocidas, documentadas, con parche disponible, pero que nunca fueron aplicadas. Esto evidencia fallas persistentes en la gestión de actualizaciones.

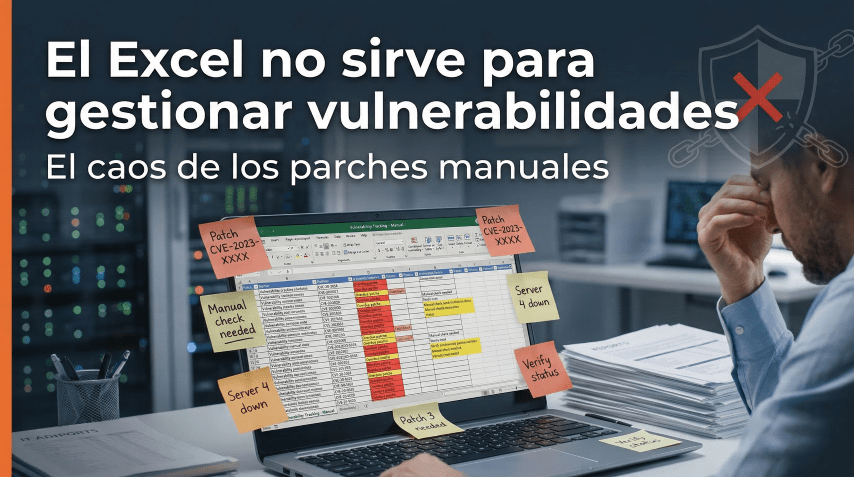

El problema no es falta de conocimiento. Es falta de capacidad operativa para gestionar el volumen. Con más de 40.000 vulnerabilidades descubiertas anualmente, el seguimiento manual es sencillamente imposible. Y cuando el equipo de TI intenta hacerlo de forma manual, enfrenta tres problemas que ninguna hoja de cálculo resuelve:

- Primero, no ven todo. Un inventario manual siempre tiene puntos ciegos: equipos remotos, dispositivos de terceros, software instalado sin autorización. Lo que no se ve, no se parchea.

- Segundo, no priorizan bien. No todas las vulnerabilidades tienen el mismo riesgo. Sin inteligencia automatizada, los equipos aplican parches según disponibilidad de tiempo, no según impacto real al negocio. Una empresa puede tardar entre 82 y 208 días en parchear vulnerabilidades, una ventana que los atacantes explotan sin prisa.

- Tercero, no tienen visibilidad ejecutiva. Los reportes que llegan al C-level suelen ser documentos de cumplimiento normativo, no indicadores accionables del riesgo real. El CEO no sabe qué tan expuesta está su empresa hoy, en este momento.

Ciberhigiene: de práctica técnica a decisión estratégica

La ciberhigiene es el conjunto de prácticas continuas que mantienen el entorno digital de una organización en condiciones seguras: visibilidad de activos, detección de vulnerabilidades, corrección de configuraciones inseguras, aplicación de parches y medición del cumplimiento normativo.

Cuando esta función se gestiona manualmente, es reactiva por naturaleza. Un equipo humano, por más talentoso que sea, no puede escanear miles de endpoints cada hora, priorizar por gravedad en tiempo real, aplicar parches automáticamente en múltiples sistemas operativos y generar un reporte ejecutivo listo para el comité directivo, todo al mismo tiempo.

Las plataformas de ciberhigiene automatizada, como SanerNow, resuelven exactamente este problema. SanerNow integra tanto la evaluación de vulnerabilidades como la remediación en una sola consola, eliminando el proceso de correlación manual y agilizando todo el ciclo de vida de la gestión de vulnerabilidades. Esto incluye también la detección de configuraciones inseguras, no solo vulnerabilidades de software, que son una de las puertas de entrada más frecuentes en entornos corporativos.

Cuando el 60% de las brechas de datos están vinculadas a vulnerabilidades conocidas pero sin parchear, los procesos manuales y desactualizados ya no son viables. La gestión automatizada y continua de vulnerabilidades no es un lujo: es una necesidad.

Lo que el C-level debe exigir hoy

Si eres CEO, CISO, CTO o gerente general, estas son las preguntas que deberías hacerle a tu equipo de TI esta semana:

- ¿Cuánto tiempo tarda un parche crítico en aplicarse en todos nuestros sistemas? Si la respuesta supera las 72 horas, tienes una ventana de riesgo significativa.

- ¿Tenemos visibilidad en tiempo real de todas las vulnerabilidades activas en nuestra red? No de las del mes pasado: de las de hoy.

- ¿Contamos con alertas automáticas cuando aparece una vulnerabilidad explotada activamente en Internet? Esperar el ciclo de actualización mensual ya no es suficiente.

- ¿Nuestro servicio de gestión de vulnerabilidades cubre también configuraciones inseguras, no solo parches de software? Las configuraciones mal aplicadas son tan peligrosas como el software desactualizado.

El mercado latinoamericano no puede seguir dependiendo de procesos manuales para gestionar un riesgo que crece exponencialmente. Latinoamérica registra hoy un promedio de 2.640 ciberataques por organización cada semana y la velocidad de respuesta humana no alcanza a esa frecuencia de ataque.

La ciberhigiene gestionada no es un gasto: es la diferencia entre detectar una vulnerabilidad antes de que sea explotada, o enterarte cuando ya es tarde.

Si quieres evaluar el estado de ciberhigiene de tu organización y entender cómo una plataforma automatizada puede reducir tu superficie de ataque sin saturar a tu equipo, agenda una asesoría sin costo con nuestros expertos en

Referencias

- ESET Security Report 2025. El estado de la ciberseguridad en empresas de Latinoamérica. welivesecurity.com

- Check Point Research. (2025). Cyber Attack Trends: Latin America. checkpoint.com

- Cyber Defense Magazine. (2024). Innovator Spotlight: SecPod. cyberdefensemagazine.com

- ESET Vulnerability & Patch Management. eset.com

- SecPod SanerNow Platform. sanernow.com

CEO – Consulting Systems

CEH, CyberOps Associate, Computer Forensics US Master